Tres lugares distintos, tres épocas diferentes, pero el mismo patrón operativo: equipos de supuesta "alta gama", urgencia por vender y la narrativa de un remate por cierre de proyecto. A lo largo de mi trayectoria profesional, he sido testigo de cómo operan estas redes y de cómo han sofisticado sus métodos.

A menudo, asociamos los fraudes tecnológicos exclusivamente con el entorno digital: phishing, enlaces maliciosos o tiendas virtuales falsas. Sin embargo, existe una modalidad de ingeniería social presencial sumamente efectiva. Los estafadores abordan a las víctimas en entornos cotidianos, ofreciendo lo que aparenta ser una oportunidad financiera inmejorable.

Lo verdaderamente alarmante no es que este tipo de engaño exista, sino su persistencia y evolución técnica a lo largo de más de una década.

He documentado este modus operandi en Lima (2013), en Máncora (2017), a través de un cliente en enero de 2024, y recientemente en abril de 2026. Aunque las ubicaciones y los modelos de los equipos varían, la premisa es inmutable: argumentan ser trabajadores o ingenieros que están liquidando equipos "sobrantes" de un cierre de obra, y necesitan venderlos con extrema urgencia antes de retirarse de la ciudad.

Si has presenciado o te han ofrecido una laptop con procesador "Core i7" o "Core i9" bajo estas circunstancias, este análisis te proporcionará las herramientas para identificar el fraude. A continuación, detallo la evolución técnica de esta estafa y cómo auditar un equipo en minutos.

La evolución del engaño: Casos documentados

Año 2013 — Lima: El primer contacto

A mediados de 2013, por motivos académicos y laborales, residía en San Borja, cerca del centro empresarial Chacarilla. Durante un almuerzo en una zona comercial de la Av. San Luis, presencié cómo un individuo ingresó ofreciendo una laptop en venta. Al notar que nadie mostraba interés, mi curiosidad por el hardware me llevó a abordarlo.

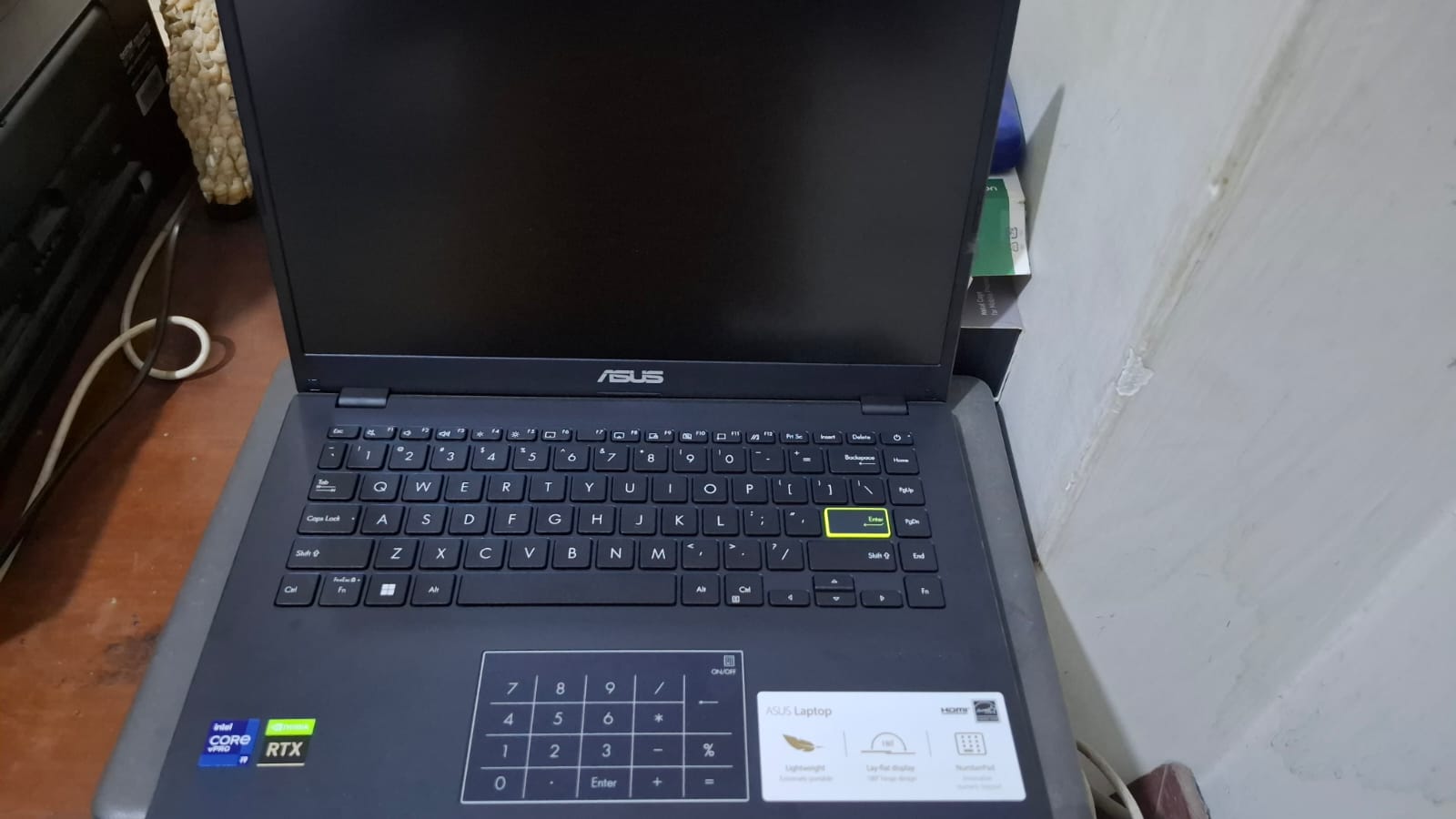

El equipo lucía un sticker de Intel Core i7. Según el vendedor, contaba con dos discos duros de 1 TB y 8 GB de RAM. El precio de venta era de 900 soles, un valor absurdamente bajo para esas especificaciones en aquel año. A pesar del hábil discurso persuasivo del vendedor, procedí a realizar una revisión técnica básica que reveló múltiples inconsistencias:

- Fallo de alimentación: El equipo se apagaba inmediatamente al desconectarlo de la corriente; la batería estaba inoperativa.

- Rendimiento deficiente: La capacidad de procesamiento era notablemente inferior a la de un procesador i5 de tercera generación, incompatible con un verdadero i7 de la época.

- Desgaste físico: A pesar de venderse como un equipo "de saldo", presentaba signos evidentes de uso prolongado.

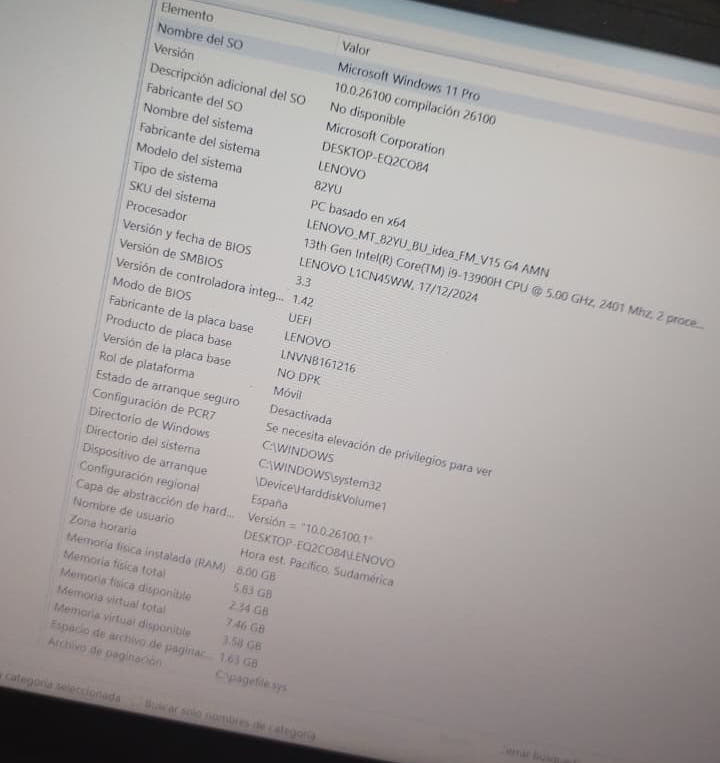

- Adulteración de Software: Los registros de Windows (Regedit) habían sido modificados intencionalmente para engañar al sistema operativo, forzándolo a mostrar especificaciones falsas (como un procesador i9 o capacidades de disco inexistentes) en la ventana de "Propiedades del sistema".

- Bloqueo de BIOS: Para evitar que un usuario con conocimientos técnicos, como lo hice en 2017, verificara el hardware real, los estafadores habían implementado contraseñas en la BIOS/UEFI, bloqueando por completo el acceso a la configuración de bajo nivel.

- Modificación Física: Físicamente, los equipos tenían stickers falsificados de alta gama. Al desmontarlos, la placa base reveló RAM soldada de baja capacidad, procesadores Celeron y Pentium reales, y unidades de almacenamiento sumamente básicas (120 GB).

- El escenario de la "obra terminada": Es el núcleo de la ingeniería social. Justifican el bajo precio argumentando que son activos sobrantes de un proyecto de construcción o corporativo, lo que crea una falsa sensación de oportunidad exclusiva.

- El factor urgencia: El vendedor siempre argumenta que debe retirarse de la ciudad ese mismo día. Esto genera presión psicológica en el comprador, limitando su tiempo para investigar, probar el equipo adecuadamente o consultar con un profesional.

- Modificación física y estética: Adulteran el chasis del equipo. Colocan stickers de procesadores de alta gama adquiridos en el mercado negro e intentan hacer que un chasis económico parezca un modelo superior.

- El cerrojo de software (La barrera técnica): Han evolucionado desde simples alteraciones en Windows hasta la implantación de contraseñas restrictivas en la BIOS/UEFI. Saben que la BIOS es el único entorno que no puede mentir sobre el hardware instalado, por lo que bloquean el acceso para asegurar la estafa.

- El vendedor lo aborda en espacios públicos no comerciales y argumenta un "cierre de obra".

- Existe presión explícita para cerrar el trato de inmediato.

- El equipo muestra stickers de "Core i7 / i9" o "Ryzen 7 / 9", pero la navegación básica en Windows presenta latencia (lag) o lentitud.

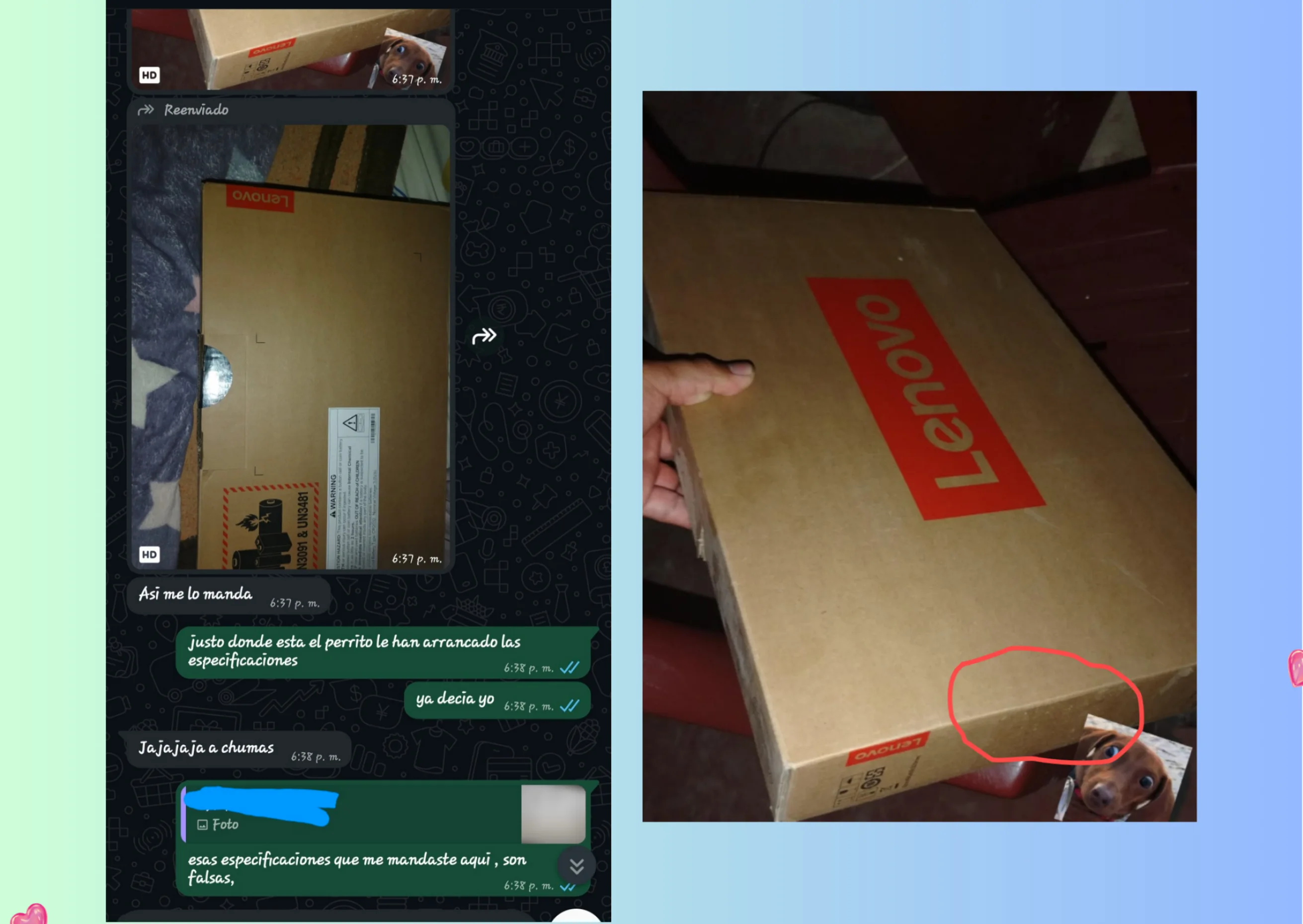

- Ausencia de empaques originales, o cajas con las etiquetas de especificaciones y números de serie arrancados o ilegibles.

- El equipo solicita contraseña al intentar acceder a la BIOS (F2, F10, DEL, etc. durante el arranque).

- Acceso a la BIOS/UEFI: Es el paso no negociable. Reinicie el equipo y acceda a la BIOS. Verifique el modelo exacto del procesador (CPU) y la cantidad de memoria RAM. Si está bloqueada con contraseña, devuelva el equipo.

- Validación del modelo: Busque el modelo exacto del equipo (suele estar en la base del chasis) en el sitio web oficial del fabricante desde su teléfono móvil. Verifique si las especificaciones ofrecidas coinciden con las configuraciones de fábrica de ese modelo.

- Evaluación de almacenamiento: Revise el "Administrador de discos" de Windows (no solo "Mi PC") para verificar las particiones y el espacio físico real, identificando si es SSD o HDD.

Rechacé la oferta. En ese momento, lo catalogué como un intento de venta engañosa aislado.

Año 2017 — Máncora: La consolidación del argumento

Años más tarde, durante una visita familiar en Máncora, mi madre llegó a casa acompañada de tres personas. Estaba a punto de adquirir equipos informáticos bajo la premisa de un "remate". El argumento de los vendedores fue específico: eran ingenieros terminando una obra en la zona y necesitaban liquidar tres computadoras de "última generación" sobrantes a 1500 soles cada una.

Al evaluar uno de los equipos, el sistema operativo mostraba especificaciones impresionantes: procesador i7 y amplio almacenamiento. Sin embargo, para corroborar la información, reinicié la máquina y accedí directamente a la BIOS.

La realidad del hardware era drásticamente distinta: se trataba de procesadores Intel Celeron básicos, con 4 GB de RAM y un almacenamiento real de apenas 60 GB. Tras desmentir las especificaciones, cancelé la transacción y orienté a mi familia sobre los riesgos de estas compras.

Año 2024 — Tumbes, Enero: Sofisticación de hardware y bloqueo de BIOS

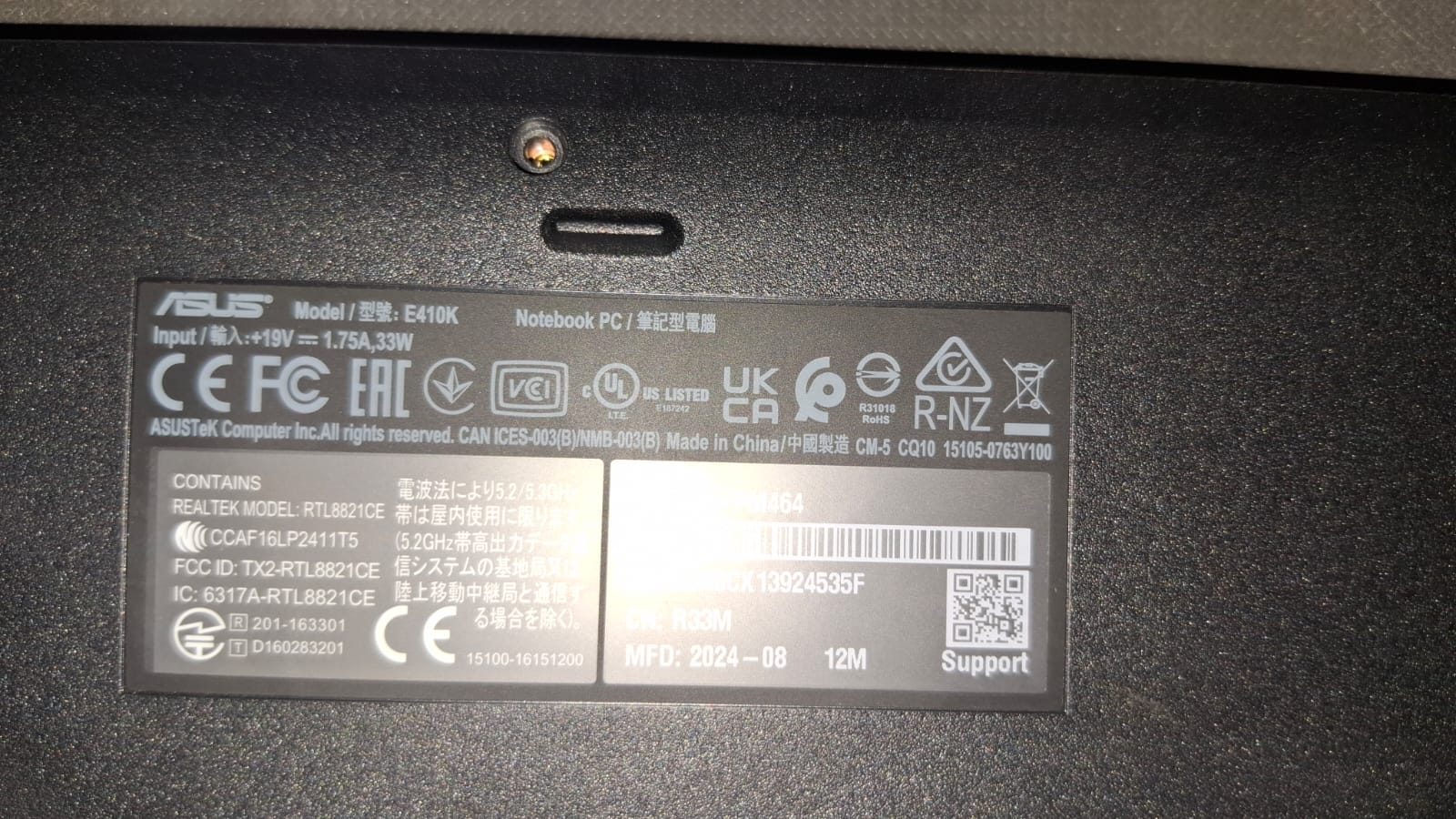

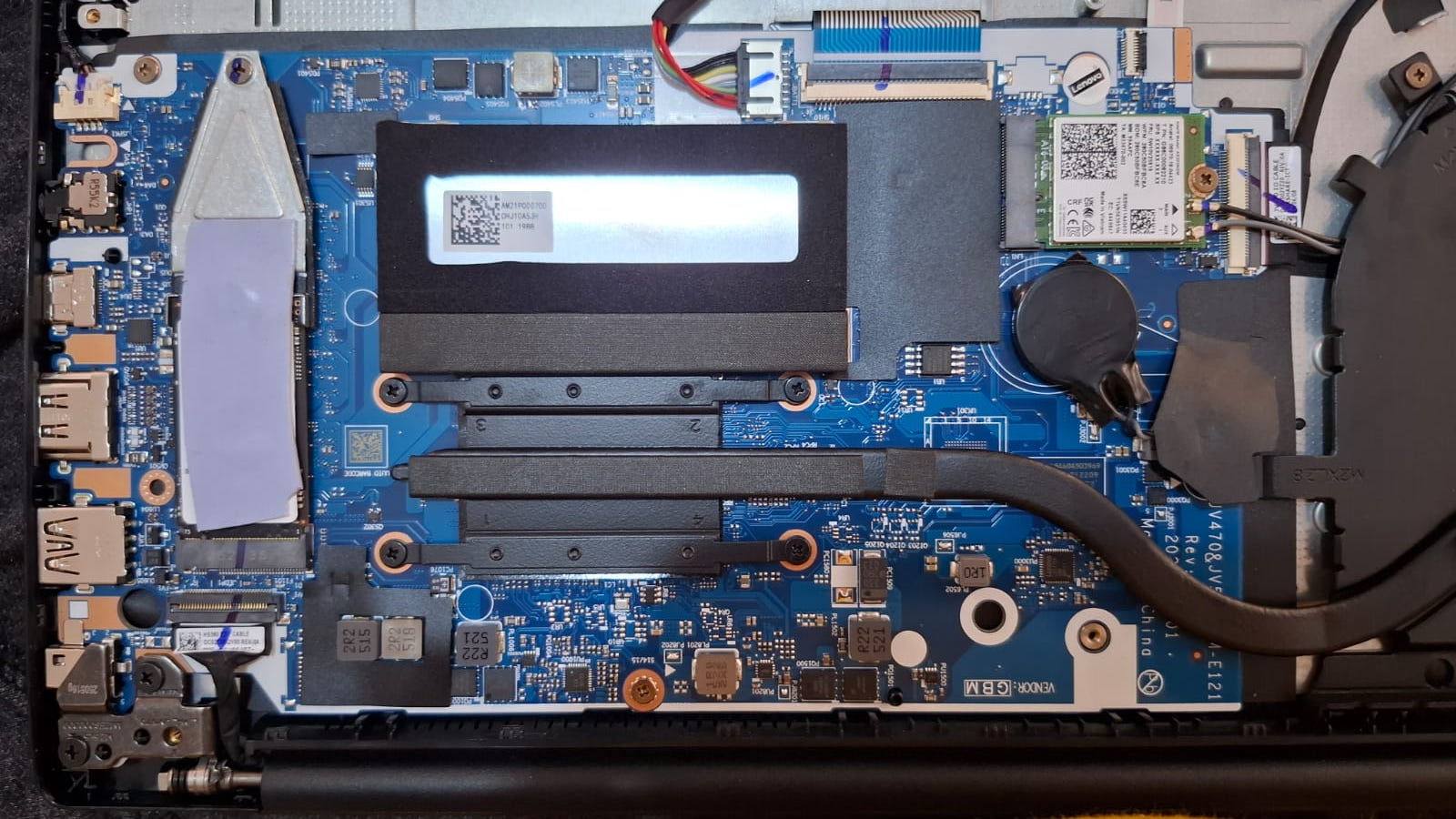

Para el año 2024, la estafa había escalado a un nivel técnico mucho más complejo. Un cliente me contactó para consultarme sobre dos laptops Lenovo (supuestamente modelo E410k) con procesadores i9, bajo la misma narrativa: equipos sobrantes de una obra y venta urgente.

Tras indicarle que dicho modelo no se fabricaba con procesador i9, le pedí que trajera los equipos al taller. Al realizar la auditoría técnica, descubrí modificaciones preocupantes:

Eran chasises de gamas de entrada manipulados para aparentar ser estaciones de trabajo profesionales.

Abril del 2026 — La Unión: La eliminación de la trazabilidad

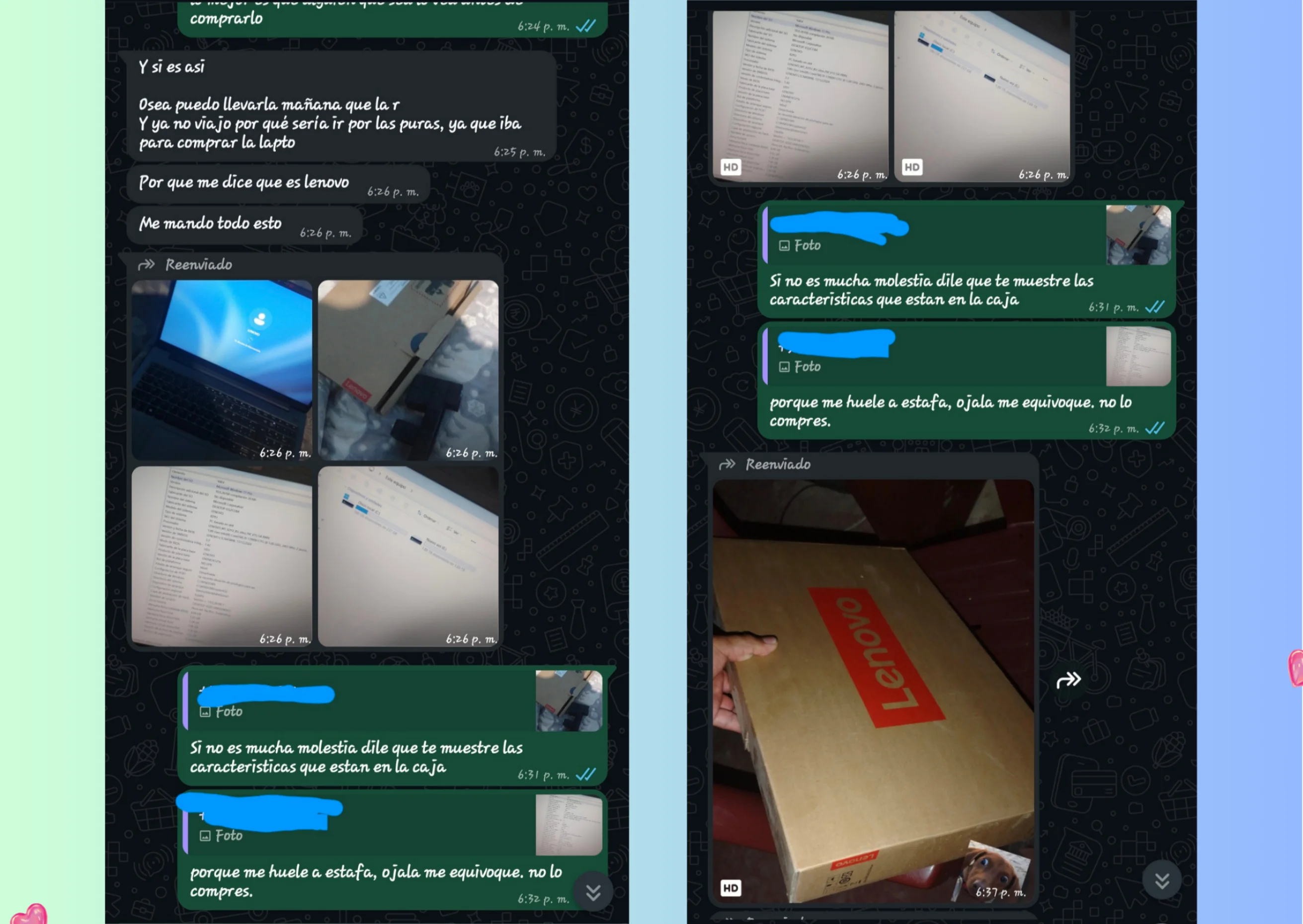

El caso más reciente ocurrió tras diagnosticar la pérdida total de la placa base de un cliente. Días después, me informó que le estaban ofreciendo una "Lenovo IdeaPad V15 G4 AMN" de segunda mano, supuestamente equipada con un procesador i9-13900H, a un precio inmejorable.

Sabiendo que un procesador de esa magnitud (socket BGA1744) rara vez se encuentra en ese chasis específico, le pedí que solicitara una fotografía de la caja original, específicamente del lateral donde el fabricante imprime el número de serie y las especificaciones técnicas.

La imagen confirmó mis sospechas: el área donde debían estar las etiquetas originales había sido arrancada intencionalmente. Sin números de serie ni etiquetas de fábrica, el vendedor buscaba eliminar cualquier forma de trazabilidad o verificación rápida. Le recomendé abortar la compra inmediatamente.

El "Modus Operandi": Cómo identificar el patrón

A partir de estos casos, podemos establecer que esta red de fraude se sostiene sobre cuatro pilares fundamentales:

Protocolo de auditoría rápida

Ante una oferta de estas características, la evaluación debe ser fría y objetiva. Si detecta una o más de estas señales, cancele la negociación:

Señales de alerta:

Acciones de verificación indispensables:

Palabras finales

La persistencia de este modelo de fraude durante más de diez años obedece a un factor crítico: el éxito de la ingeniería social basada en la oportunidad financiera, sumado al bajo índice de denuncias. Muchos compradores, al creer que están adquiriendo bienes "sobrantes" de empresas a precios irrisorios, prefieren mantener la transacción en privado, asumiendo (consciente o inconscientemente) el riesgo de adquirir equipos de dudosa procedencia.

En el contexto actual, la sofisticación técnica de los estafadores exige un nivel superior de precaución. La tecnología de consumo no obedece a milagros financieros; un equipo de alta gama siempre mantendrá un valor de mercado proporcional a sus componentes.

Mi recomendación profesional es invariable: la cautela es su mejor activo. Ante cualquier duda, solicite la evaluación de un especialista en hardware antes de comprometer su inversión. Y recuerde, si el vendedor no permite una auditoría técnica completa del equipo, la respuesta definitiva debe ser no.

Comentarios (1)

Excelente artículo, estuve a punto de caer en esta estafa la semana pasada.

Deja un comentario